北京时间2017年5月12日,一款名为“WannaCry”(也称WannaCrpt、WannaCrpt0r、Wcrypt、WCRY)的勒索软件在全球范围内爆发,造成极大影响。

一、网络攻击事件背景

此次爆发的“WannaCry”勒索软件来自“永恒之蓝”(EternalBlue),主要利用微软Windows操作系统的MS17-010漏洞进行自动传播。相关数据显示,每小时攻击次数高达4000余次。“永恒之蓝”是一种特洛伊加密软件(Onion Ransomware),利用Windows操作系统在445端口的安全漏洞(CNNVD-201703-721 ~ CNNVD-201703-726)潜入电脑对多种文件类型加密并添加.onion后缀,使用户无法打开。

二、“WannaCry”勒索软件技术特点及危害

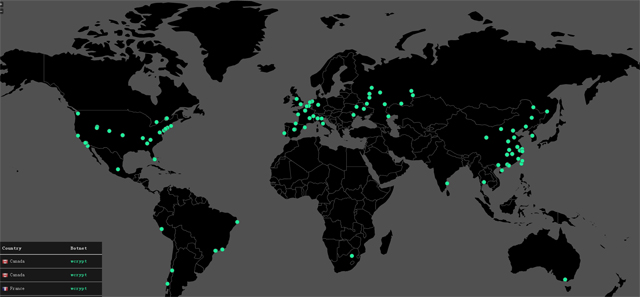

据BBC等媒体报道,全球多国爆发wannacry电脑勒索病毒,目前已经波及99个国家。

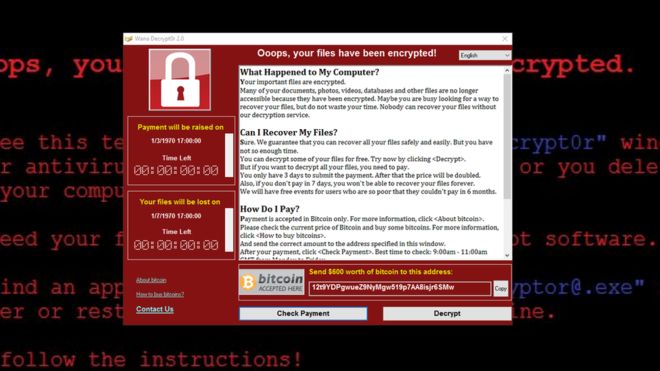

勒索蠕虫一旦成功入侵,将加密系统内全部文档,并通过破坏硬盘快照的方式增加系统恢复难度,不交付赎金(单机解密赎金300美元至600美元,一般通过比特币支付)无法解密。自动传播。可利用Windows平台所有版本(winXP、Vista、Win7、Win8、Win2003、Win2008、Win10等)的漏洞进行自动传播,未打补丁的机器极易感染并在内外网快速传播。无法解密。勒索软件使用AES128加密文件,使用RSA2048公钥加密AES密钥。据目前情况看,除美国外其他国家基本无法通过计算或碰撞的方式进行解密。通信匿名。勒索软件进行攻击后,会自动释放Tor网络组件,用于解密程序的网络通信,赎金使用比特币支付,使勒索过程难以追踪溯源。时间掐准。此次攻击发生正值周末,据分析在我国爆发时间应为周五下午3点左右,恰逢国内各单位网络安全防范最松懈之时。攻击意外中断。勒索软件中预留了终止机制,即访问一个超长域名成功攻击传播就会停止。美国洛杉矶威胁情报公司一名员工注册了该域名开启了停止机制,域名启用后每秒访问IP过千。

此次网络攻击涉及百余个国家和地区的政府、电力、电信、医疗机构等重要信息系统及个人电脑遭受严重网络攻击,最严重区域集中在美国、欧洲、澳洲等。截至目前,全球攻击案例超过75000个。

三、用户建议

在此提醒广大用户:

1、个人用户安装漏洞修复补丁。“WannaCry”勒索蠕虫利用的是微软官方的SMB漏洞,请个人用户及时检查安装MS17-010修复补丁。与此同时,及时采取临时解决方案,一是关闭计算机的445端口,二是配置主机级ACL 策略封堵445 端口,三是打开“Windows防火墙”,进入“高级设置”,在入站规则中禁用“文件和打印机共享”相关规则。

2、网络管理员修改网络配置,监控网络接口。建议各网络管理员在网络防火墙上配置相关策略,限制外部对445端口的访问,加强内网审计。同时在接入交换机或核心交换机抓包,查看是否存在大量扫描内网139、135、445端口的网络行为,及时定位扫描发起点,对扫描设备进行病毒查杀,一旦发现被感染主机,立即断网防止进一步扩散。

3、应急措施

1)立即断网,防止扩散和蔓延。对于已经感染“WannaCry”勒索蠕虫的计算机,尽快关机,取出硬盘,通过专业数据恢复软件进行恢复。立即切断内外网连接,避免感染网络中的其他计算机。

2)启动恢复程序,及时修复补丁。若计算机存在备份,应启动备份恢复程序,及时安装修复补丁。