本文原创作者:kuma

来源:FreeBuf.COM

漏洞编号

CVE-2017-6074

漏洞概述

Linux内核近日又曝出权限提升漏洞,该漏洞可追溯至2005年,漏洞影响Linux操作系统主要发行版本,包括Redhat、Debian、OpenSUSE和Ubuntu。利用该漏洞,攻击者可以从低权限进程中进行内核代码执行。目前已知受影响的最老版本是2.6.18(2006年9月),不过该漏洞可能在先前的版本中已经存在,或许从支持DCCP开始(2005年10月的2.6.14)就已经存在问题了。

在Seclists.org发布该漏洞的作者Andrey Konovalov表示,很快就会放出PoC,在此期间给予修复时间。

安全研究员Andrey Konovalov最近用Syzkaller fuzzing工具,发现了数据报拥塞控制协议(DCCP)实现中的Linux内核漏洞,漏洞潜伏时间超过10年。

DCCP协议

DCCP协议是面向消息的传输层协议,可最小化数据包报头带来的开销和终端处理的工程量。该协议可建立、维护和拆卸不可靠连接的数据流以及对不可靠数据流进行拥塞控制。

漏洞详情

这个漏洞是一个使用后释放漏洞,具体而言,就是“套接字中设置了IPV6_RECVPKTINFO 选项时,Linux内核的DCCP协议实现针对DCCP_PKT_REQUEST包释放SKB(套接字缓冲区)资源。”(“DCCP protocol implementation freed SKB (socket buffer) resources for a DCCP_PKT_REQUEST packet when the IPV6_RECVPKTINFO option is set on the socket.”)

该DCCP双重释放漏洞可允许本地低权限用户修改Linux内核内存,导致拒绝服务(系统崩溃),或者提升权限,获得系统的管理访问权限。

在当前的DCCP实现中,如果dccp_v6_conn_request成功返回,就会通过__kfree_skb in dccp_rcv_state_process针对DCCP_PKT_REQUEST包强制释放一个skb。

但是,如果套接字中设置了IPV6_RECVPKTINFO,该skb的地址会被保存至ireq->pktopts,这个skb的引用数是在dccp_v6_conn_request增加,所以这个skb仍在使用中。不过,这个skb还是会在dccp_rcv_state_process中被释放。

攻击者使用某些内核堆喷射技术就能控制任意对象,并用任意数据重写其内容。如果重写过的对象中包含任何可触发的函数指针,攻击者便可在该内核中执行任意代码。

这个漏洞并不是远程代码执行漏洞,所以攻击者必须拥有系统本地账户,才能利用该漏洞。

两个月前,Linux内核也曝出了类似的提权漏洞CVE-2016-8655,该漏洞可以追溯到2011年,低权限本地用户利用Linux内核af_packet实现中的竞争条件,可获得root权限(漏洞详情:http://www.freebuf.com/vuls/122152.html)。

修复方案

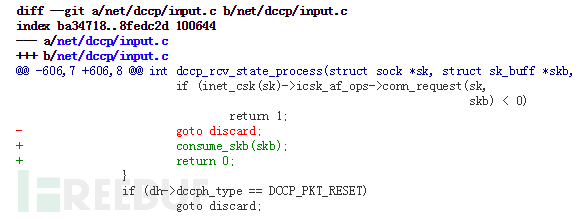

手动修复:调用consume_skb,而非直接goto discard并调用__kfree_skb。

更详细的修复方案请点击这里。如果你是高级Linux用户,那么可以应用补丁,重新构建内核,或者等待发行商发布更新。

原文地址:http://www.freebuf.com/news/127620.html